在俄罗斯开始军事入侵之前,破坏性的网络攻击袭击了乌克兰的许多实体,并观察到一种新的数据来消除恶意软件。

斯洛伐克网络安全公司 ESET 称这种新的恶意软件为 IsaacWiper ,称恶意软件在 2 月 24日不受影响HermeticWiper(又名 FoxBlade)在受影响的组织中发现,这是另一种数据擦除恶意软件。2 月 23日,针对多个组织,旨在使机器无法使用。

对至少感染 5 个乌克兰组织的 HermeticWiper 攻击的进一步分析揭示了一种蠕虫成分,在感染的网络中传播恶意软件,以及一个勒索软件模块,充当分散擦除器攻击的注意力,证实了赛门铁克之前的报告。

赛门铁克认为,这些破坏性攻击至少使用了三个组件: 用于擦除数据HermeticWiper, 用于在本地网络上传播 HermeticWizard, 作为诱饵勒索软件HermeticRansom。”

是新的基础Golang 的勒索软件的单独分析中,将恶意软件代号为“Elections GoRansom俄罗斯网络安全公司卡巴斯基将其描述为最后一刻,并补充说:它很可能被用作 HermeticWiper 攻击烟幕,由于其风格不成熟,执行不力。

作为反取证措施,HermeticWiper 还通过用随机字节覆盖自己的文件从磁盘掉自己,从而阻碍分析。

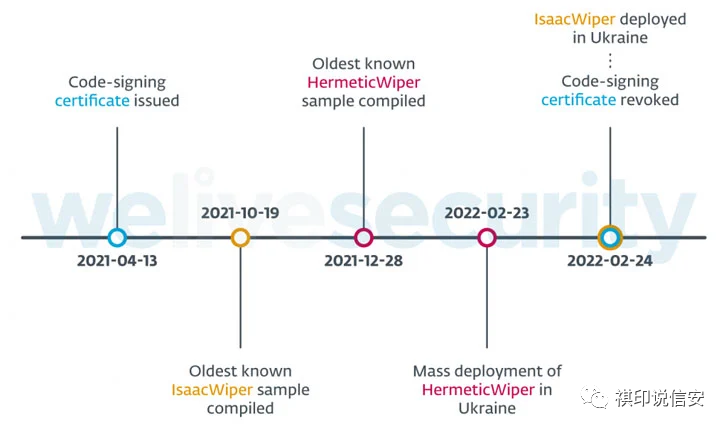

ESET 表示没有找到任何真正的联系来将这些攻击归因于已知的威胁行为者,恶意软件工件暗示入侵已经计划了几个月,更不用说雨刮器部署的目标实体了。

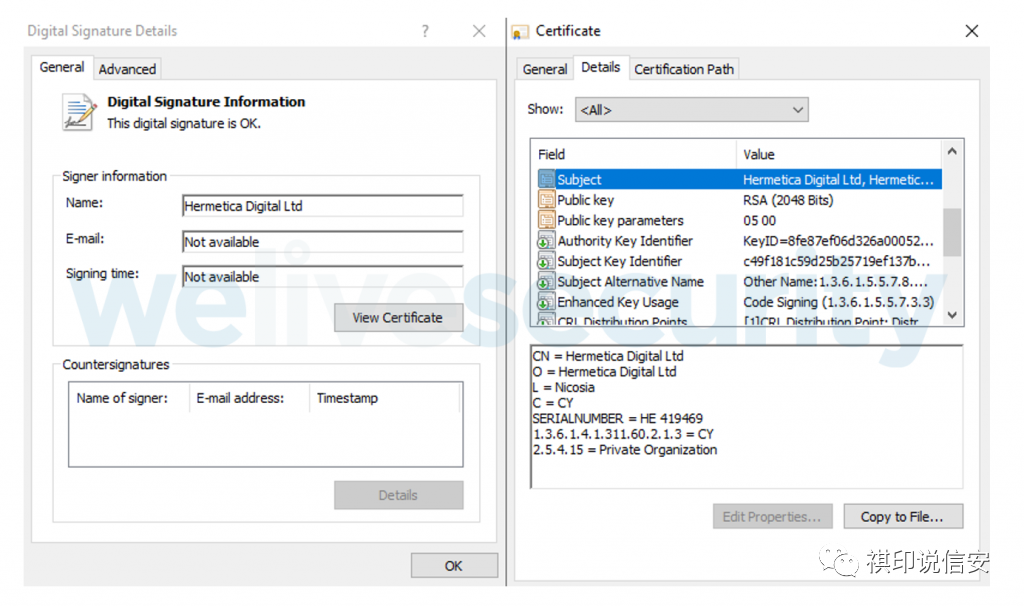

ESET 威胁研究负责人 Jean-Ian Boutin 说:这是基于几个事实:HermeticWiper PE 编译时间戳,最早的是 2021年 12月 28日;代码签名证书颁发日期为 2021年 4月 13日;并在至少一个例子中通过默认域策略部署 HermeticWiper ,这表明攻击者以前可以访问受害者的 Active Directory 服务器”

尽管攻击者怀疑攻击者使用了两个擦除器的初始访问向量Impacket还有远程访问软件 RemCom 等工具进行横向移动和恶意软件分发。此外,IsaacWiper 与 HermeticWiper 没有代码级重叠,也没有那么复杂,即使它开始列出所有的物理和逻辑驱动器,直到它开始执行文件擦除操作。

研究人员说:2022年 2 月 25日,攻击者删除了新版本的 调试日志IsaacWiper。这可能表明攻击者无法清除一些目标机器,并添加日志来了解正在发生的事情。